Eksperci CPR wykryli masowy atak typu stealth mining

Firma Nitrokod rzekomo zainfekowała złośliwym oprogramowaniem do miningu tysiące komputerów w 11 krajach. Taką informację podali eksperci z Check Point Research (CPR).

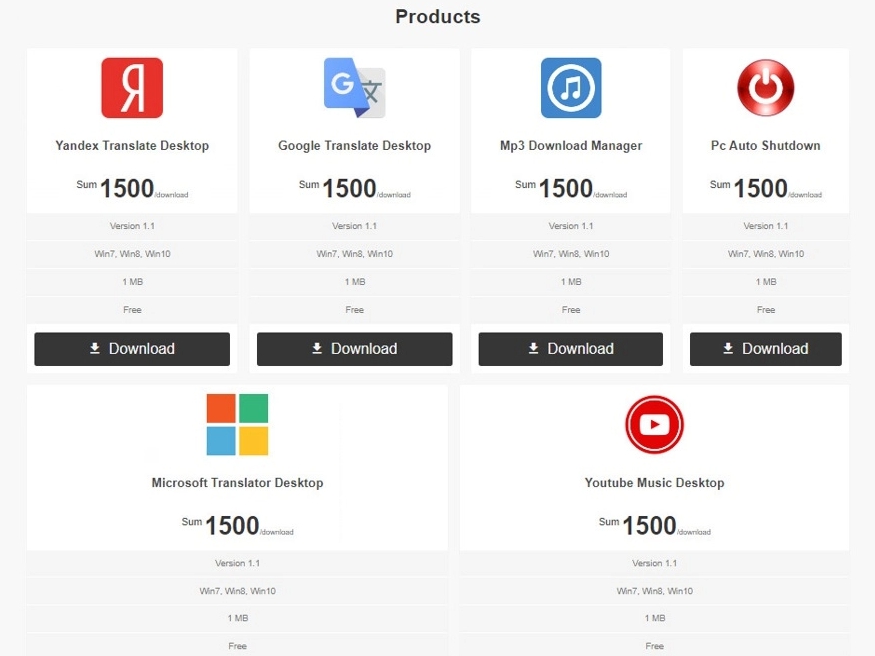

Napastnicy osadzili ukryte narzędzia górnicze w darmowych aplikacjach opartych na popularnych usługach, takich jak Google Translate czy YouTube Music.

Kampania związana jest z tureckim twórcą oprogramowania Nitrokod, działającym od 2019 roku. Firma oferuje rzekomo darmowe oprogramowanie, których oficjalne wersje desktopowe nie istnieją.

Według ekspertów, większość takich aplikacji jest tworzona w prosty sposób. Używany jest jedynie framework oparty na Chromium z oficjalnych stron internetowych. Nie ma przy tym potrzeby tworzenia nowych aplikacji.

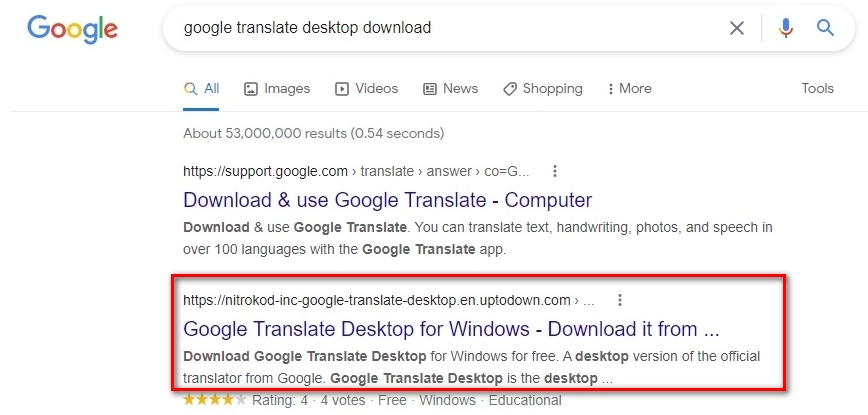

Popularność źródła bazowego zapewnia wysokie pozycje w wynikach wyszukiwania. Oprogramowanie firmy jest dystrybuowane za pośrednictwem popularnych stron z freeware, takich jak Softpedia czy uptodown.

Jak przeprowadzono atak?

Atakującym udało się pozostać niewykrytym przez długi czas ze względu na złożony i wieloetapowy etap infekcji. Ukryty moduł instalacyjny narzędzia górniczego był aktywowany dopiero kilka tygodni po zainstalowaniu oprogramowania na komputerze.

Proces infiltracji malware był podzielony na sześć rozłożonych w czasie etapów zamaskowanych jako aktualizacje. Na wszystkich etapach instalator usuwał ślady w logach, utrudniając wykrycie.

Po uruchomieniu ukrytego narzędzia do wydobywania Monero – XMRig, złośliwe oprogramowanie aktywowało je codziennie za pośrednictwem zaplanowanych zadań na wypadek, gdyby mechanizmy obronne komputera zatrzymały je.

Eksperci twierdzą, że zastosowanie rozwiązania XDR firmy CPR pomogło w wykryciu zakrojonej na szeroką skalę kampanii Stealth Miningu. Narzędzie było w stanie zidentyfikować każdą indywidualną akcję złośliwego oprogramowania, śledzić ją w czasie i skorelować z pojedynczym atakiem.

Aktualnie brak komentarzy.